viernes, 6 de mayo de 2016

sábado, 30 de abril de 2016

CONFIGURACIÓN PUNTO A PUNTO (PEER TO PEER).

Una red Peer-to-Peer o red de pares o red entre iguales o red entre pares o red punto a punto (P2P, por sus siglas en inglés). Actúan simultáneamente como clientes y servidores respecto a los demás nodos de la red. Las redes P2P permiten el intercambio directo de información, en cualquier formato, entre los ordenadores interconectados.

El hecho de que sirvan para compartir e intercambiar información de forma directa entre dos o más usuarios ha propiciado que parte de los usuarios lo utilicen para intercambiar archivos cuyo contenido está sujeto a las leyes de copyright, lo que ha generado una gran polémica entre defensores y detractores de estos sistemas.

Dichas redes son útiles para diversos propósitos. A menudo se usan para compartir ficheros de cualquier tipo (por ejemplo, audio, vídeo o software). Este tipo de red también suele usarse en telefonía VoIP para hacer más eficiente la transmisión de datos en tiempo real.

La eficacia de los nodos en el enlace y transmisión de datos puede variar según su configuración local (cortafuegos, NAT, ruteadores, etc.), velocidad de proceso, disponibilidad de ancho de banda de su conexión a la red y capacidad de almacenamiento en disco.

Las redes P2P pueden usarse también para hacer funcionar grandes sistemas de software diseñados para realizar pruebas que identifiquen la presencia de posibles fármacos. El primer sistema diseñado con tal propósito se desarrolló en el 2001, en el Centro Computacional para el Descubrimiento de Medicamentos (Centre for Computational Drug Discovery) en la prestigiosa Universidad de Oxford y con la cooperación de la Fundación Nacional para la Investigación del Cáncer (National Foundation for Cancer Research) de los Estados Unidos.

Actualmente existen varios sistemas software similares que se desarrollan bajo el auspicio de proyectos como el proyecto de Dispositivos Unidos en la Investigación del Cáncer (United Devices Cancer Research Project). En una escala más pequeña, existen sistemas de administración autónoma para los biólogos computacionales, como el Chinook, que se unen para ejecutar y hacer comparaciones de datos bioinformáticos con los más de 25 diferentes servicios de análisis que ofrece. Uno de sus propósitos consiste en facilitar el intercambio de técnicas de análisis dentro de una comunidad local.

Características:

Seis características deseables de las redes P2P:

Escalabilidad. Las redes P2P tienen un alcance mundial con cientos de millones de usuarios potenciales. En general, lo deseable es que cuantos más nodos estén conectados a una red P2P, mejor será su funcionamiento. Así, cuando los nodos llegan y comparten sus propios recursos, los recursos totales del sistema aumentan. Esto es diferente en una arquitectura del modo servidor-cliente con un sistema fijo de servidores, en los cuales la adición de clientes podría significar una transferencia de datos más lenta para todos los usuarios. Algunos autores advierten que, si proliferan mucho este tipo de redes, cliente-servidor, podrían llegar a su fin, ya que a cada una de estas redes se conectarán muy pocos usuarios.

Robustez. La naturaleza distribuida de las redes peer-to-peer también incrementa la robustez en caso de haber fallos en la réplica excesiva de los datos hacia múltiples destinos, y —-en sistemas P2P puros—- permitiendo a lospeers encontrar la información sin hacer peticiones a ningún servidor centralizado de indexado. En el último caso, no hay ningún punto singular de falla en el sistema.

Descentralización. Estas redes por definición son descentralizadas y todos los nodos son iguales. No existen nodos con funciones especiales, y por tanto ningún nodo es imprescindible para el funcionamiento de la red. En realidad, algunas redes comúnmente llamadas P2P no cumplen esta característica, como Napster,eDonkey o BitTorrent.

Distribución de costes entre los usuarios. Se comparten o donan recursos a cambio de recursos. Según la aplicación de la red, los recursos pueden ser archivos, ancho de banda, ciclos de proceso o almacenamiento de disco.

Anonimato. Es deseable que en estas redes quede anónimo el autor de un contenido, el editor, el lector, el servidor que lo alberga y la petición para encontrarlo, siempre que así lo necesiten los usuarios. Muchas veces el derecho al anonimato y los derechos de autor son incompatibles entre sí, y la industria propone mecanismos como el DRM para limitar ambos.

Seguridad. Es una de las características deseables de las redes P2P menos implementada. Los objetivos de un P2P seguro serían identificar y evitar los nodos maliciosos, evitar el contenido infectado, evitar el espionaje de las comunicaciones entre nodos, creación de grupos seguros de nodos dentro de la red, protección de los recursos de la red... La mayor parte de los nodos aún están bajo investigación, pero los mecanismos más prometedores son: cifradomulticlave, cajas de arena, gestión de derechos de autor (la industria define qué puede hacer el usuario; por ejemplo, la segunda vez que se oye la canción se apaga), reputación (permitir acceso sólo a los conocidos), comunicaciones seguras, comentarios sobre los ficheros, etc.

Riesgos al utilizar Peer to Peer

las opiniones interesadas, que aseguran que las redes P2P (peer to peer, punto a punto o par a par) son muy seguras, estudios realizados por fuentes tan solventes como las Universidad Carlos III de Madrid, departamentos de Informática de otras universidades (tanto españolas como extranjeras), empresas de seguridad o la propia Asociación de Internautas (www.internautas.org), entre otras, demuestran todo lo contrario.

Lo primero que hay que tener en cuenta es que una red P2P es una serie de nodos que actúan a la vez como clientes y como servidores de los demás nodos de la red.

Es cierto que en la mayoría de estos programas elegimos las carpetas a compartir, pero ¿es que acaso esto supone un mayor problema o es una solución para mantener a salvo nuestra información? En el mejor de los casos, para aquellos que estén decididos a violar nuestra intimidad y nuestros datos es tan solo un pequeño inconveniente.

Muchas veces centramos el tema seguridad en lo más básico, es decir, en las posibilidades de que a través de archivos bajados mediante estas redes nos pueda entrar un virus, pero este problema, que ya de por sí es grave, no es precisamente el que más lo es, y además, con un buen antivirus y tomando las correctas medidas de precaución, como puede ser por ejemplo analizar todos los archivos que descarguemos antes de ejecutarlos, es el más fácil de controlar. El mayor de los problemas es que, dada la naturaleza de este tipo de redes, estamos dando entrada a nuestro ordenador a todos los que estén conectados a ella, ofreciéndoles además una serie de puertos abiertos para que puedan circular libremente, problema que se agudiza aun más cuando se trata de puertos abiertos para el uso de un programa concreto (los célebres puertos del Emule, Ares y similares).

En pruebas realizadas se ha demostrado que incluso utilizando el más habitual y, al parecer, seguro de estos programas, con tan solo algunas herramientas (que son programas públicos, fáciles de conseguir y muy simples y fáciles de utilizar, que por evidentes motivos de seguridad no vamos a nombra aquí) se pueden acceder a datos como nuestra IP, tipo de descargas que estamos haciendo, nuestra ubicación (con una aproximación bastante exacta) e incluso nuestro número de teléfono, y, por supuesto, a los datos que tengamos en nuestro ordenador. Es también posible acceder al router, listado de puertos abiertos, claves de acceso y demás información de seguridad.

Además, este ataque no va a ser reconocido como tal, ya que somos nosotros mismos (a través de estos programas) los que estamos permitiendo una comunicación entre nuestro sistema y el de la persona o personas que quieren acceder a él.

Pero es que en muchos casos no hace falta llegar ni a esos extremos, ya que si no hemos configurado bien las carpetas a las que damos acceso, nos podemos encontrar con que tan solo con buscar en el programa P2P de turno una serie de palabras claves va a ser posible acceder a los datos que, por error, estemos compartiendo.

La seguridad es la gran asignatura pendiente de los programas P2P, que a pesar de que muchos de sus adeptos aseguran que no suponen un riesgo para la seguridad, son realmente una amenaza para nuestro equipo y para nuestros datos, y este es un factor del que debemos ser plenamente conscientes. Los peligros son muchos, y como he dicho al principio, el que un fichero esté infectado por virus, troyanos u otro tipo de malware, dentro de la gravedad que ello supone, no es ni de lejos el peor de ellos, siendo además el más fácil de controlar.

Y todavía cuando aceptamos estos riesgos en nuestro ámbito particular pues vale, es un riesgo que sabemos (o debemos saber) que está ahí y lo asumimos, pero... ¿qué es lo que ocurre cuando, como se dan bastantes casos, se utilizan los ordenadores del trabajo para realizar este tipo de conexiones? Pues pasa que conscientemente o no estamos poniendo en un alto riesgo la seguridad de la empresa y de sus datos.

Ventajas al usar Peer to Peer

En una arquitectura de cliente-servidor, según se van añadiendo más clientes, la tasa de transferencia disminuye a niveles bajos. Esto ocurre porque los recursos en el servidor se ven consumidos debido al intenso tráfico. En las redes p2p, cada nodo o peer es el que provee de los recursos, como es el ancho de banda, el espacio de almacenamiento, etc. lo cual se traduce en velocidades de transferencia mayores.

Una red p2p es más robusta en el sentido de que si falla un nodo, los otros nodos no se ven afectados. Si el nodo que está transfiriendo datos de repente se detiene, el mismo contenido puede ser entregado por otros nodos sin tener que esperar a que se solucione el problema del primero. Esto contrasta con otras arquitecturas de red, donde el fallo en un nodo significa la caída de toda la red.

Usar un servidor central para indexar los nodos, pero NO almacenar datos, es una gran ventaja. Las transferencias son más rápidas y facilita encontrar varias fuentes de descarga.

La principal ventaja que presenta Peer to Peer es la creación de grandes bases de datos de manera gratuita, ya que todos los ordenadores conectados en línea pueden descargarse archivos de otros ordenadores también conectados. Con el aumento de la velocidad de conexión de Internet, propiciada por la instalación del ADSL, los programas de intercambio de archivos y la frecuencia de este tipo de operaciones aumenta de forma considerable. La calidad del ADSL es fundamental.

El P2P nos brinda la posibilidad de intercambiar material entre computadoras a través de Internet. Las redes P2P son actualmente el protocolo más utilizado por los usuarios de este tipo de actividad. Suele ser una de las más recomendables para compartir contenido, debido a la distribución de sus recursos, ya que como mencionamos, en ella cada una de las computadoras conectadas aportan ancho de banda y espacio de almacenamiento, lo que significa mayor velocidad de transferencia, además de la potente robustez que registra.

CONFIGURACIÓN CRUZADA (CROSSOVER). Opinion

Su color tambien son de mucha importancia ya que asi se pueden identificar y saber la forma en la que se emplean.

CONFIGURACIÓN CRUZADA (CROSSOVER).

Los cables que se utilizan se denominan pares trenzados ya que están compuestos por cuatros pares de hilos trenzados entre sí. Cada par de hilos está compuesto por un hilo de color puro y un hilo marcado con rayas del mismo color. Se recomienda encarecidamente utilizar un cable de categoría 5 que tenga entre 3 y 90 metros de largo. Existen dos estándares de cableado que difieren en la posición de los pares naranja y verde, definidos por la EIA, Asociación de la Industria Electrónica/TIA, Asociación de la Industria de Telecomunicaciones:

TIA/EIA 568A TIA/EIA 568B

Enchufe RJ45 - Norma TIA/EIA 568A Enchufe RJ45 - Norma TIA/EIA 568B

Un conector RJ45 en un enchufe macho visto de frente, con los contactos hacia arriba.

Conector 1, a la izquierda, visto en un enchufe hembra (tarjeta de red o tomacorriente de pared) y a la derecha en un enchufe macho, conector hacia afuera, contactos hacia arriba.

Cuando se conecta un equipo a un concentrador o a un conmutador, el cable que se utiliza se denomina cable de conexión. Esto significa que un hilo conectado al enchufe 1 de un extremo se conecta con el enchufe 1 del otro extremo. La norma utilizada generalmente para hacer cables de conexión es TIA/EIA T568A. Sin embargo, también hay cables de conexión TIA/EIA T568B (la única diferencia es que algunos hilos tienen otro color, lo que no afecta el correcto funcionamiento de la conexión, siempre y cuando los hilos se unan de la misma manera).

¿Por qué utilizar un cable cruzado?

Un concentrador es de gran utilidad para conectar varios equipos, pero lo fundamental es que es más rápido que una conexión de cable coaxil. Sin embargo, para conectar dos equipos entre sí, existe una forma de evitar utilizar un concentrador.

Consiste en utilizar un cable cruzado (a veces denominado cable cross) que tiene dos hilos que se entrecruzan. La norma recomendada para este tipo de cable es TIA/EIA T568A para uno de los extremos y TIA/EIA T568B para el otro. Este tipo de cable se puede comprar pero es muy fácil hacerlo uno mismo.

Tipos de redes (opinion)

Las informaticas van ligadas con la comunicacion para transferir datos a distintos puntos tranmitir señales, ondas entre otras. que son muy utiles.

Tipos de redes

Una red informática tiene distintos tipos de clasificación dependiendo de su estructura o forma de transmisión, entre los principales tipos de redes están los siguientes:

Redes por Alcance (ver más)

Redes por tipo de conexión (ver más)

Redes por relación funcional

Redes por Topología

Redes por Direccionalidad

Redes por grado de autentificación

Redes por grado de difusión

Redes por servicio y función

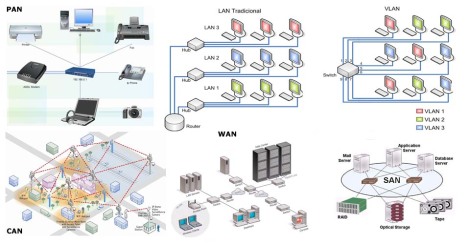

REDES POR ALCANCE

Este tipo de red se nombra con siglas según su área de cobertura: una red de área personal o PAN (Personal Área Network) es usada para la comunicación entre dispositivos cerca de una persona; unaLAN (Local Área Network), corresponde a una red de área local que cubre una zona pequeña con varios usuarios, como un edificio u oficina. Para un campus o base militar, se utiliza el término CAN (Campus Área Network). Cuando una red de alta velocidad cubre un área geográfica extensa, hablamos de MAN (Metropolitan Área Network) o WAN (Wide Área Network). En el caso de una red de área local o LAN, donde la distribución de los datos se realiza de forma virtual y no por la simple direccionalidad del cableado, hablamos de una VLAN (Virtual LAN). También cabe mencionar las SAN (Storage Área Network), concebida para conectar servidores y matrices de discos y las Redes Irregulares, donde los cables se conectan a través de un módem para formar una red.

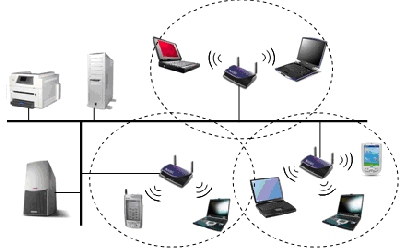

REDES POR TIPO DE CONEXION

Cuando hablamos de redes por tipo de conexión, el tipo de red varía dependiendo si la transmisión de datos es realizada por medios guiados como cable coaxial, par trenzado o fibra óptica, o medios no guiados, como las ondas de radio, infrarrojos, microondas u otras transmisiones por aire.

En la imagen de WLAN (Wireless LAN) podemos ver el medio “guiado” representado por la línea negra de cableado, y el medio “no guiado”, correspondiente al acceso inalámbrico marcado en los círculos punteados.

REDES POR RELACION FUNCIONAL

Cuando un cliente o usuario solicita la información a un servidor que le da respuesta es una Relación Cliente/Servidor, en cambio cuando en dicha conexión una serie de nodos operan como iguales entre sí, sin cliente ni servidores, hablamos de Conexiones Peer to Peer o P2P.

REDES POR TOPOLOGIA

La Topología de una red, establece su clasificación en base a la estructura de unión de los distintos nodos o terminales conectados. En esta clasificación encontramos las redes en bus, anillo, estrella, en malla, en árbol y redes mixtas.

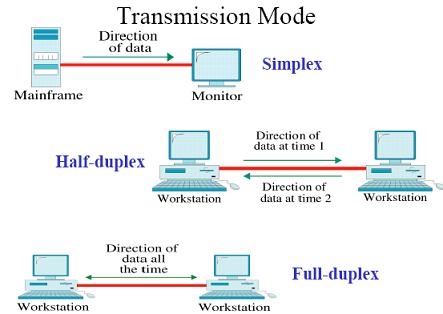

REDES POR DIRECCIONALIDAD DE DATOS

En la direccionalidad de los datos, cuando un equipo actúa como emisor en forma unidireccional se llama Simplex, si la información es bidireccional pero solo un equipo transmite a la vez, es una redHalf-Duplex o Semi-Duplex, y si ambos equipos envían y reciben información simultáneamente hablamos de una red Full Duplex.

REDES SEGÚN GRADO DE AUTENTIFICACION

Las Redes Privadas y la Red de Acceso Público, son 2 tipos de redes clasificadas según el grado de autentificación necesario para conectarse a ella. De este modo una red privada requiere el ingreso de claves u otro medio de validación de usuarios, una red de acceso público en cambio, permite que dichos usuarios accedan a ella libremente.

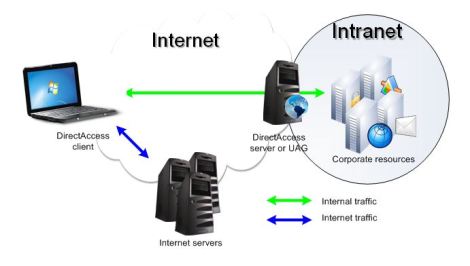

SEGÚN GRADO DE DIFUSIÓN

Otra clasificación similar a la red por grado de autentificación, corresponde a la red por Grado de Difusión, pudiendo ser Intranet oInternet. Una intranet, es un conjunto de equipos que comparte información entre usuarios validados previamente, Internet en cambio, es una red de alcance mundial gracias a que la interconexión de equipos funcionan como una red lógica única, con lenguajes y protocolos de dominio abierto y heterogéneo.

REDES SEGÚN SERVICIO O FUNCION

Por último, según Servicio o Función de las Redes, se pueden clasificar como Redes Comerciales, Educativas o Redes para el Proceso de Datos.

Todas estas clasificaciones, nos permiten identificar la forma en que estamos conectados a una red, qué uso podemos darle y el tipo de información a la cual tendremos acceso. Conocerlas entonces nos servirá para elegir con una base mucho más sólida, qué conexión necesitamos para cubrir las necesidades de nuestro negocio y valorizar los costos que implica cada una de ellas.

cibergrafia:https://gobiernoti.wordpress.com/2011/10/04/tipos-de-redes-informaticas/

Suscribirse a:

Comentarios (Atom)